これまでで最も悪質と言われるEmotet(エモテット)というトロイの木馬型のマルウェアが大きな問題になりました。世界8か国の捜査機関の約2年間におよぶ合同捜査の結果、2021年1月にテイクダウン(抑圧)されました。その模様はNHK特集で放送されました。この記事では、感染被害を拡大したEmotetの脅威や特徴と必要な対策について詳しく解説します。

Emotet(エモテット)とは?

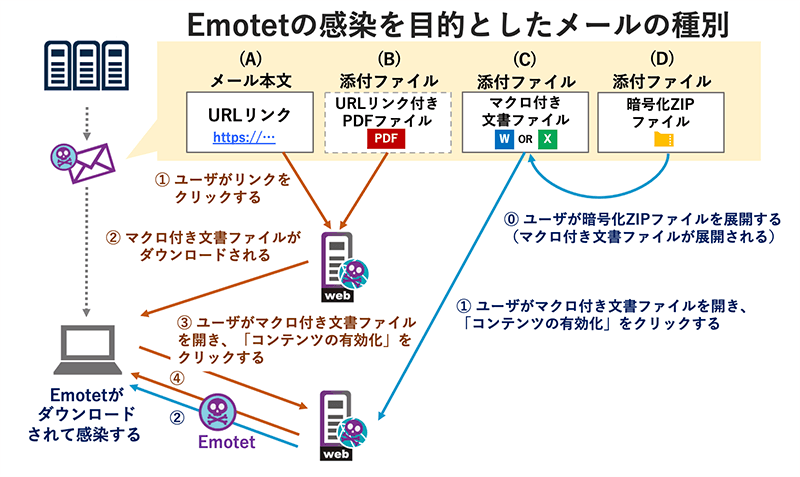

Emotetは、主にメールを介して感染するトロイの木馬型のマルウェアです。主にマクロ付きのExcelやWordファイル、あるいはこれらをパスワード付きZipファイルとしてメールに添付する形式で送信されます。添付ファイルそのものにマルウェアは含まれておらず、ファイルを開きマクロを有効化することでEmotetに感染します。

また、メール本文中のリンクをクリックすることで悪性なExcelやWordファイルがダウンロードされたり、アプリケーションのインストールを装いEmotet感染を狙う攻撃手法も確認されています。

- メールでの拡散:実在する人物や実際のやりとりのメールへの返信で侵入

- 認証情報の窃取:Webブラウザやメールに保存された認証情報を窃取

- モジュール化での機能追加:新しい機能を動的に拡張できる

- 他のマルウェアとの統合:TrickBotやQakBotなどのマルウェアと組み合わせることで、ランサムウェア攻撃や情報窃取など、攻撃の高度化

- 多機能性:他のマルウェアの拡散プラットフォームとして機能

- 自己拡散:SMB(Server Message Block)プロトコルによる、ネットワーク内で自己を拡散

関連資料:やさしく分かる!EMOTETの危険と自社を守る5つの対策

Emotet(エモテット)の攻撃の流れ

主にメール経由で侵入するEmotetは、正規のメールにまぎれるように送りつけるため、Emotetメールの受信者は不正なメールであることに気が付かないままに添付ファイルを開き、マクロを有効にしたりURLをクリックすることでEmotetに感染しました。感染の手口が巧妙かつ多岐にわたるため被害が拡大しました。

Emotet感染の仕組み(ラック、2021年)より画像を転載

Emotet 感染の主な被害事例

- 沖縄県病院事業局の職員を騙った不審メールに関するお詫びと注意喚起について

- 弊社を装った不審メールに関するご注意のお知らせ | HIS

- (注意喚起)理化学研究所の部署名や職員名を騙る不審メールについて | 理化学研究所

- 本学の教職員名を騙る不審メールにご注意ください【第3報】|SU News|札幌大学

- NTT西日本:マルウェア感染による情報流出に関するお詫び、 ならびに本件に伴い流出したデータを用いた不審メールに関する注意喚起について

Emotet(エモテット) 感染被害が深刻化した要因

Emotetが送るメールにはマルウェアを含まない

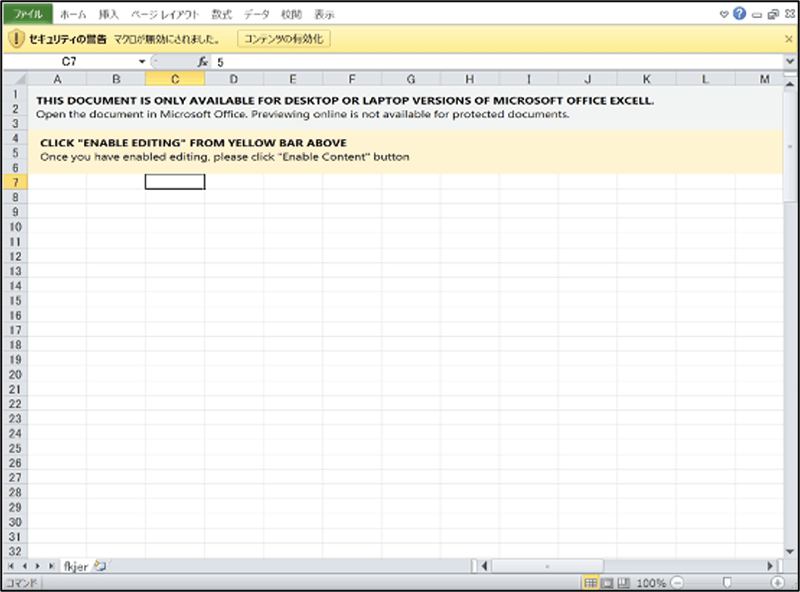

Emotetが含まれるメールの添付ファイルには、マルウェアは含まれておらず、添付ファイルのマクロを有効にしたり、メールのURLのクリックによりマルウェアを侵入させます。このため、メールセキュリティのウイルス検知機能をすり抜けて侵入しやすく、さらに感染者のコンピュータ内に存在する連絡先情報を盗み、Emotet付きメールを拡散しつづけるために被害が深刻化していきます。

Emotet感染の仕組み(ラック、2021年)より画像を転載

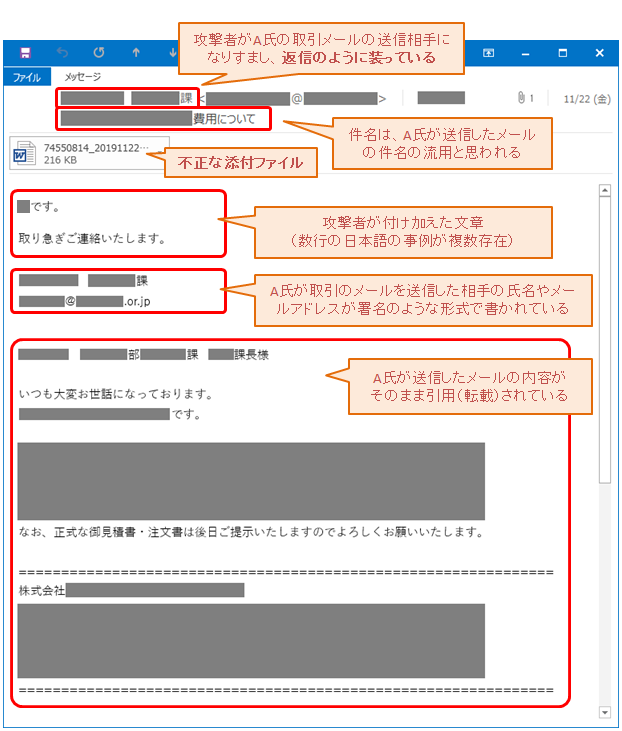

実在する人物から届く違和感のない巧妙なメール

日々、メールのやりとりをしている実在の人物とのメールの返信を装うために、件名に「RE:」をつけたメールを送りつけます。受信者は正規のメール返信と勘違いし、添付ファイルを開くことでEmotetに感染します。人事からの誤送信や賞与の支払いなどを偽装した、なりすましメールを送るケースもあります。

Emotet(エモテット)攻撃の手口(IPA、2023年)より画像を転載

自己拡散、ランサムウェアの機能拡張、ネットワーク経由で拡散

Emotetは、自身のコードを埋め込んだWord、Excel、ショートカットリンク、パスワード付きZIPファイルなどをメールに添付し自動送信します。さらに、また、Emotetが、ランサムウェアを自動的に追加しデータが暗号化されたり消去されます。このように様々な機能を自ら拡張することで被害を拡大しました。

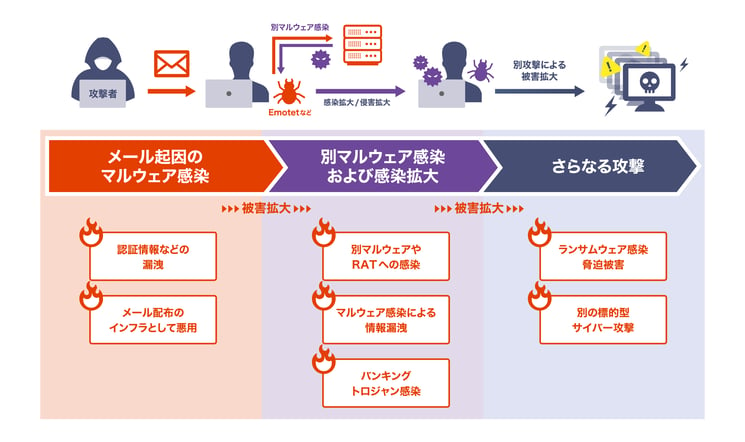

他のマルウェアにも感染することで被害を拡張

Emotetに感染すると、他のマルウェアをダウンロード、インストールし自動的に機能を拡張します。Emotetがダウンロードするマルウェアには、検知しにくいようにデバイスのメモリ上だけで動作するものもあります。

情報を盗み出すモジュールもダウンロードした場合、認証情報やネットワーク内にある機密情報も含めて外部へ送信します。情報を盗み出した後に、ランサムウェアをダウンロードしデータが暗号化されることでコンピュータが使用不可になるケースもあります。

最悪の場合、どんな情報が盗まれたのか、何が原因だったのかを調査することができなくなります。

ワーム機能によりネットワーク内で拡散する

Emoetは自己増殖するワーム機能を持っています。ファイル共有に利用されているプロトコルSMB(Server Message Block)による脆弱性を利用して、ネットワーク内で他のコンピュータに拡散します。

社外へにEmoteot(エモテット) をばらまかれる

Emoteotが、盗んだ認証情報やメールの送受信履歴が悪用され、正規のメールを装ってEmotetのばらまき攻撃が行われます。取引先にEmotetをばらまかれてしまうことで、損害賠償が発生する懸念があります。

Emotet(エモテット)の感染被害を防ぐにはメールでの複合的な対策が必要

主にメールで感染を拡大するEmotetは様々な種類のメールを送信します。Emotetが送信するメールの特徴を理解し、必要な対策を複合的に行うことが不可欠です。

Emotet(エモテット)メールの特徴

- 実在する人物からのメールにマクロが自動実行されるExcelファイルやWordファイルが添付されている

- パスワード付きZIPファイルを添付したメールが届く(PPAP)

- 新型コロナウイルスの感染被害報告

- 不正URLリンクをメール本文や添付ファイルに含む

- ショートカットファイル(拡張子.lnk)を添付したメール

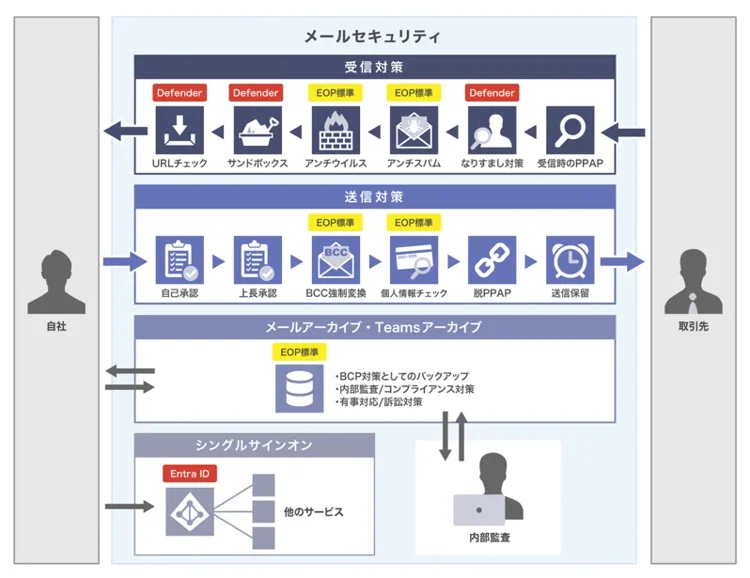

Emotet (エモテット)感染を狙うメールの受信防止

- なりすましメール対策:SFP、DKIM、DMARCなどのメール認証技術でなりすましメールを防止

- スパムメール対策:メール本文に不審な内容が含まれていないかチェックしスパムメールを防止

- 標的型攻撃メール対策:ビジネスメール詐欺の特徴を持つメールをスパム判定

- マルウェア対策:複数のエンジンによるマルウェア対策、サンドボックス

- 不正URLの確認対策:メール本文や添付ファイルのURL検査

- PPAPファイルの受信対応:受信したPPAPファイルをクラウドで解凍しマルウェア検査を実施

メール経由でのEmotet対策を実現するCloud Mail SECURITYSUITE

受信する全てのメールに対し、なりすましメールの受信防止、不正URLリンク付きのメール、パスワード付ZIPファイル、500MBのWordファイルが仕込まれているZIPファイル検知、Emotetの検出の複合的な対策が必要です。

Cloud Mail SECURITYSUITE(CMSS)のメール受信対策は次のとおりです。

- なりすまし対策:実在する組織や個人を装いマルウェア添付や不正なWebサイトへ誘導するメールの受信を防ぎます

- フィッシング対策:正規のサイトに似せて作られた詐欺目的のWebサイトへ誘導するメールを防ぎます

- スパム対策:受信者の許諾を得ずに一方的に送られてくるメールの受信を防ぎます

- マルウェア対策:メールの添付ファイル経由でのマルウェアを取り除きます

- PPAP受信対策:パスワード暗号化されたZIPファイルをクラウドで解凍しマルウェアが含まれていないか確認します

- サンドボックス:添付ファイルに未知のマルウェアが含まれていないかサンドボックス(砂場)で検証し防ぎます

CMSSは、Microsoft 365、Google Workspaceに対応しており、月額200円から低コストでEmotet 対策を含む必要なメールセキュリティをオールインワンで提供します。

参考資料:3分でわかる「Cloud Mail SECURITYSUITE」

Microsoft 365 におけるEmotet(エモテット)対策の課題

Microsoft 365 には、ウイルス対策、スパム対策を提供するExchange Online Protection(EOP)が含まれています。Defender for Office 365を追加することで、未知のファイル検査、メール本文のリンク検査、フィッシング詐欺対策を導入できます。しかし、サンドボックスの導入には、Microsoft 365 の上位プランの導入が必要です。また、受信したパスワード付きZIPファイルの検査には対応していません。

| ユーザー 月額料金 |

アンチウイルス アンチスパム |

未知の添付 ファイルの検査 |

メール本文のリンク、添付ファイルのリンクの検査 | フィッシング 詐欺対策 |

サンドボックス | |

| ExchangeOnline Protection (EOP) |

標準機能 | ✓ | ||||

| Defender for Office 365 プラン1 |

220円 | ✓ | ✓ | ✓ | ✓ | |

| Defender for Office 365 プラン2 |

630円 | ✓ | ✓ | ✓ | ✓ | |

| Microsoft 365 A5/E5/F5/G5 セキュリティ |

7,130円 (E5の場合) |

✓ | ✓ | ✓ | ✓ |

参考資料:「クラウドなら安全」は誤解、Microsoft 365やG Suiteのメールに潜むリスクとは

Microsoft 365 のEmotet 対策を月額200円から実現するCMSS

Cloud Mail SECURITYSUITE(CMSS)は、Microsoft 365やGoogle Workspaceに対応したEmotetの対策ソリューションです。Microsoft 365 連携設定、Google Workspace 連携設定で、Emotetの受信対策を導入できます。

参考資料

3社4製品のMicrosoft 365 メールセキュリティを統合したレオパレス21様

Microsoft 365 のメールセキュリティを3社4製品で対策していたレオパレス21様は、取引先からのPPAPファイルの受信禁止の通知をきっかけに、CMSSの導入による脱PPAPとメールセキュリティのクラウド化を推進しました。従来のメールセキュリティ対策をオールインワンで導入しコストを抑えながら運用負荷を軽減できました。詳しくは、レオパレス21様の導入事例をご覧ください。

断続的に続くEmotet(エモテット)の脅威への備え

Emotetは何度も活動停止と再開を繰り返してきました。直近では、2023年3月7日から活動が再開されたことを情報処理振興機構(IPA)が観測し、Microsoft OneNote形式のファイルを悪用した攻撃やZIPファイルを解凍すると500MBを超えるWordファイルが展開されるケースが報告されています。

Emotetは常に進化しています。エポックと呼ばれる個別のボットネット上で運用されているEmotetのボットネットでは、モジュールをアップデートする活動が見られています。Emotetによる新たな攻撃に対処できるように必要な対策の導入と冷静な対応が求められます。